При исследовании криптовалюты, вы, скорее всего, встречали термин «криптография». Вы можете подумать, что криптография каким-то образом связана с криптовалютами, и будете правы.

Однако криптография используется для гораздо большего числа приложений, таких как защита данных, банкоматы, компьютерные пароли и многое другое. В этой статье мы познакомим вас с основами криптографии и обсудим ее роль в криптовалютах..

История криптографии

Криптография – это метод сокрытия информации для обеспечения безопасности и секретности ее содержимого. Чтобы раскрыть информацию, читатель должен знать, как информация была изменена, или зашифрованный. Зашифрованное сообщение, если оно сделано правильно, может быть прочитано только отправителем и получателем..

Криптография далеко не нова и существует уже тысячи лет. Исторически криптография использовалась для отправки важных сообщений, предназначенных только для избранной группы глаз. Первые криптографические сообщения были обнаружены на сайтах древних египтян, но первые свидетельства стратегического использования криптографии относятся к римской эпохе..

Цезарь Шифр

Цезарь Шифр

По мнению историков, Юлий Цезарь использовал криптографию, развивая так называемую Цезарь Шифр отправлять секретные сообщения своим высшим генералам. Этот метод защиты конфиденциальной информации от посторонних глаз использовался вплоть до современной эпохи..

Во время Второй мировой войны немцы использовали шифровальную машину под названием Enigma Machine для отправки важной информации своим рядам. Как и в большинстве случаев криптографии, был способ взломать ее, который был обнаружен Алан Тьюринг (математический гений и тезка теста Тьюринга), который теперь рассматривается некоторыми как один из самых решающих поворотных моментов во Второй мировой войне..

Основы криптографии

Вышеупомянутый шифр Цезаря или шифр сдвига – один из простейших способов шифрования сообщения и понимания криптографии. Его также называют шифром сдвига, потому что он заменяет исходные буквы сообщения другими буквами путем сдвига вверх или вниз по алфавиту..

Например, если мы зашифруем сообщение с помощью +3, A станет D, а K станет N. И наоборот, с правилом -2, D станет B, а Z станет X.

читайте все об инвестировании в блокчейн

uhdg hyhubwklqj rq lqyhvw lq eorfnfkdlq

Несмотря на то, что это один из простейших криптографических методов, логика, лежащая в основе его, в основном одинакова для каждого метода. Существует сообщение, которое является секретным для всех, кроме заинтересованных сторон, и процесс, позволяющий сделать это сообщение нечитаемым для всех, кроме тех, кто в курсе. Этот процесс является шифрованием и состоит из двух элементов:

Шифр – Это набор правил, которые вы используете для кодирования информации. Например, сдвинуть алфавит на X букв, как в шифре Цезаря. Шифр не обязательно должен быть секретом, потому что вы сможете прочитать его, только если у вас есть доступ к ключу..

Ключ – Это расскажет вам, как организовать набор правил шифра. Для шифра Цезаря это количество букв, которые шифр будет сдвигать по алфавиту, например +3 или -2. Ключ – это инструмент, используемый для расшифровки сообщения..

Таким образом, многие люди могут иметь доступ к одному и тому же шифру, но без ключа они все равно не могут его взломать..

Процесс передачи секретного сообщения выглядит следующим образом:

- Сторона A хочет отправить сообщение стороне B, но хочет, чтобы его никто не прочитал.

- Сторона A использует ключ для шифрования сообщения, преобразовывая текст в зашифрованный текст..

- Сторона B получает зашифрованный текст.

- Сторона B использует тот же ключ для расшифровки зашифрованного текста и теперь может прочитать сообщение..

Достижения в криптографии

Зашифрованные сообщения зашифрованы для защиты своего содержимого, что означает, что всегда будут стороны, заинтересованные в получении этой информации. Однако по мере того, как люди пытались и успешно взламывали различные коды, криптография была вынуждена адаптироваться. Он вышел далеко за рамки простого смещения букв в алфавите, превратившись в чрезвычайно сложные головоломки, которые становится все труднее решать. Вместо сдвига нескольких букв в алфавите буквы теперь заменяются числами, другими буквами и символами на основе сотен или тысяч промежуточных шагов..

Компьютерная эра привела к экспоненциальному увеличению сложности шифрования. Это потому, что компьютеры принесли с собой резкое увеличение вычислительной мощности. Человеческий мозг по-прежнему остается самым сложным компьютером, но когда дело доходит до вычислений, компьютеры намного быстрее и могут обрабатывать гораздо большие вычисления..

Криптография цифровой эпохи включает в себя электротехнику, информатику и математику. В настоящее время сообщения обычно шифруются и дешифруются с использованием очень сложных алгоритмов, созданных с помощью комбинации этих технологий. Однако независимо от того, насколько надежно шифрование, всегда найдутся люди, работающие над его взломом..

Взломать код

Как видите, даже без ключа шифр Цезаря не так уж сложно взломать. Каждая буква может принимать только 25 различных значений, и для большинства значений сообщение не имеет смысла. Методом проб и ошибок вы сможете без особых усилий расшифровать сообщение..

Взлом шифрования с использованием всех возможностей известен как грубая сила. Это значит пробовать все возможности, пока не найдется подходящее решение. С увеличением вычислительной мощности это становится более реальной угрозой, с которой можно бороться, только увеличивая сложность шифрования. Чем больше возможных ключей к шифру, тем сложнее становится «перебрать» свой путь к сообщению..

Современные передовые шифры позволяют использовать триллионы возможных ключей, что снижает опасность перебора паролей. Однако утверждалось, что суперкомпьютеры, и особенно квантовые компьютеры, скоро смогут взломать большинство шифров с помощью грубой силы из-за их непревзойденной вычислительной мощности.

Как уже говорилось, расшифровывать сообщения становится все сложнее, но это не невозможно. Это потому, что шифр по своей сути привязан к набору правил. Правила можно проанализировать и уступить место более тонкому способу дешифрования сообщения: частотный анализ.

С огромным увеличением сложности шифров в настоящее время это можно сделать только с помощью компьютеров, но это все еще возможно. Этот метод анализирует повторяющиеся события и пытается найти ключ с помощью этого метода..

Давайте снова воспользуемся примером Caesar Cipher, чтобы объяснить это. Мы знаем, что буква E используется гораздо чаще, чем другие буквы в алфавите. Когда мы применяем эти знания к сообщению, зашифрованному Цезарем, мы будем искать письмо, которое появляется чаще всего. Мы обнаружили, что буква H используется чаще, чем другие, и проверили это предположение, применив к сообщению сдвиг -3. Чем длиннее становится сообщение, тем легче становится частотный анализ..

uhdg hyhubwklqj rq lqyhvw lq eorfnfkdlq

Криптография и криптовалюты

Большинство криптовалют служат совершенно другим целям, чем отправка секретных сообщений, но криптография по-прежнему играет ключевую роль. Оказалось, что традиционные принципы криптографии и используемые для этого инструменты на самом деле имеют больше функций, чем мы думали ранее..

Наиболее важные недавно обнаруженные функции: хеширование и цифровые подписи.

Хеширование

Хеширование – это криптографический метод преобразования больших объемов данных в короткие числа, которые трудно имитировать. Это ключевой компонент технология блокчейн и в основном занимается защитой и целостностью данных, проходящих через блокчейн..

Этот метод в основном используется для четырех процессов:

- для проверки и подтверждения остатков на счетах кошельков

- кодировать адреса кошельков

- для кодирования транзакций между кошельками

- чтобы сделать возможным майнинг блоков (для майнинга криптовалют), создавая математические головоломки, которые необходимо решить, чтобы решить блок

Цифровые подписи

А цифровой подписи, аналогично вашей собственной подписи, используется для подтверждения того, что вы являетесь тем, кем себя называете. Когда дело доходит до криптовалют, цифровые подписи – это математические функции, которые соответствуют определенным бумажник.

Таким образом, они служат доказательством того, что конкретный кошелек на самом деле является кошельком, за который он претендует, – по сути, это цифровая идентификация кошелька. Прикрепив цифровую подпись к транзакции, никто не может оспорить, что эта транзакция была получена из кошелька, из которого она якобы пришла, и этот кошелек не может быть выдан другим кошельком..

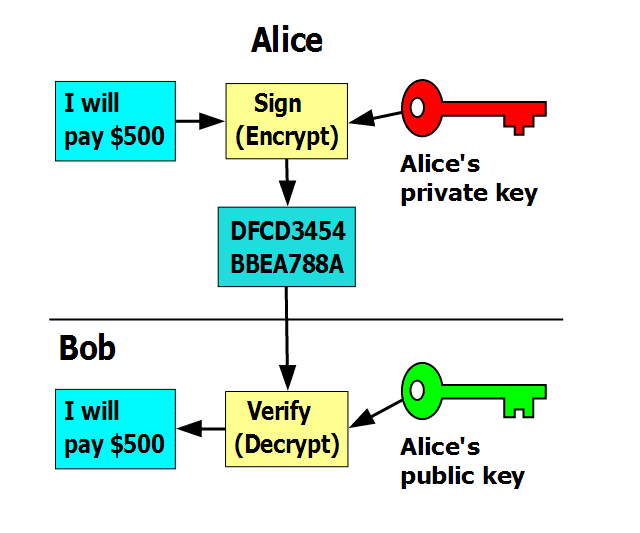

Цифровые подписи используют криптографию для идентификации кошелька и тайно совпадают с открытым и закрытым ключом кошелька. Ваш открытый ключ – это в основном номер вашего банковского счета, а ваш закрытый ключ – это пин-код. Не имеет значения, знают ли люди ваш банковский счет, потому что единственное, что они могут с ним делать, – это вносить деньги на ваш счет. Однако, если они знают и ваш пин-код, у вас может возникнуть настоящая проблема..

В блокчейне закрытый ключ используется для шифрования транзакций, а открытый ключ – для дешифрования. Это возможно, потому что отправляющая сторона несет ответственность за транзакцию. Отправляющая сторона шифрует транзакцию своим закрытым ключом, но его можно расшифровать с помощью открытого ключа получателя, потому что им нужно только проверить, действительно ли вы отправили сообщение. Если открытый ключ отправляющей стороны не работает для расшифровки транзакции, значит, транзакция не из этого кошелька..

Источник: Викимедиа

Источник: Викимедиа

В этой системе открытый ключ распространяется свободно и тайно соединяется с частным ключом. Это не проблема, если известен открытый ключ, но закрытый ключ всегда должен храниться в секрете. Несмотря на то, что они работают в паре, вычисление чьего-либо закрытого ключа на основе его открытого ключа с вычислительной точки зрения настолько сложно, что это невозможно с финансовой и технической точки зрения..

Защита ключа – главный недостаток этого метода. Если другие узнают ваш закрытый ключ, они смогут получить доступ к вашему кошельку и совершать с ним транзакции, что на самом деле произошло в Ошибка Bloomberg когда заявитель случайно показал свой закрытый ключ по телевизору.

Связанный: Как обезопасить свои криптовалюты

Заключительные замечания

Криптография, которая используется для технология блокчейн имеет много разных слоев. В этой статье рассматриваются основы криптографии и ее использование для блокчейнов, но в ней гораздо больше технической глубины.. На этом сайте вы можете изучить все, что есть в криптографии, бесплатно! Если вас больше интересует подробный обзор конкретных криптографических методов, используемых в технологии блокчейн, Эта статья может быть очень полезным для начала.

Что важно понимать во взаимосвязи между криптографией и технологией блокчейн, так это то, что криптография обеспечивает защиту и безопасность. Это позволяет создать систему без доверия, в которой стороны не должны доверять друг другу, потому что они могут доверять используемым криптографическим методам..

С момента появления Биткойн в 2009 году криптографическая защита блокчейна выдержала все попытки подделки данных, и их было много. Более того, новые криптовалюты реализуют еще более безопасные методы криптографии, некоторые из которых уже квантово-устойчивы и, таким образом, защищены от потенциальных будущих угроз..

Без криптографии не могло бы быть ни Биткойна, ни криптовалюты, точка. Удивительно, но это научный метод, изобретенный тысячи лет назад, который сохраняет наши цифровые активы безопасно и надежно.

Facebook

Facebook YouTube

YouTube